近日,网络安全公司Check Point的安全专家发现, 高通芯片存在安全漏洞,可以让攻击者从“安全区域( )”中窃取个人敏感数据。

这让数亿台智能设备遭受潜在威胁,尤其是使用高通芯片的 Android 智能手机和平板电脑。

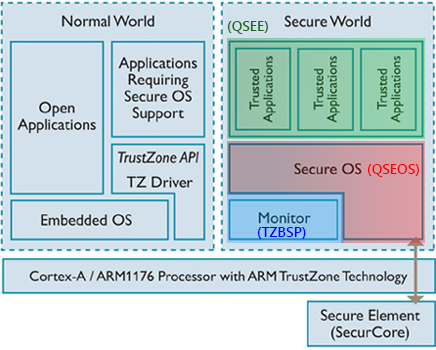

据悉,TrustZone 是一种安全扩展,被ARM公司集成到 Corex-A 系列处理器中,旨在创建一个隔离的虚拟安全环境,为丰富系统提供机密性和完整性。很多设备中都用到 TrustZone,因为它可以在 CPU 内部构建一个名为Trust Execution Enviroment(TEE)的“可信执行环境”。

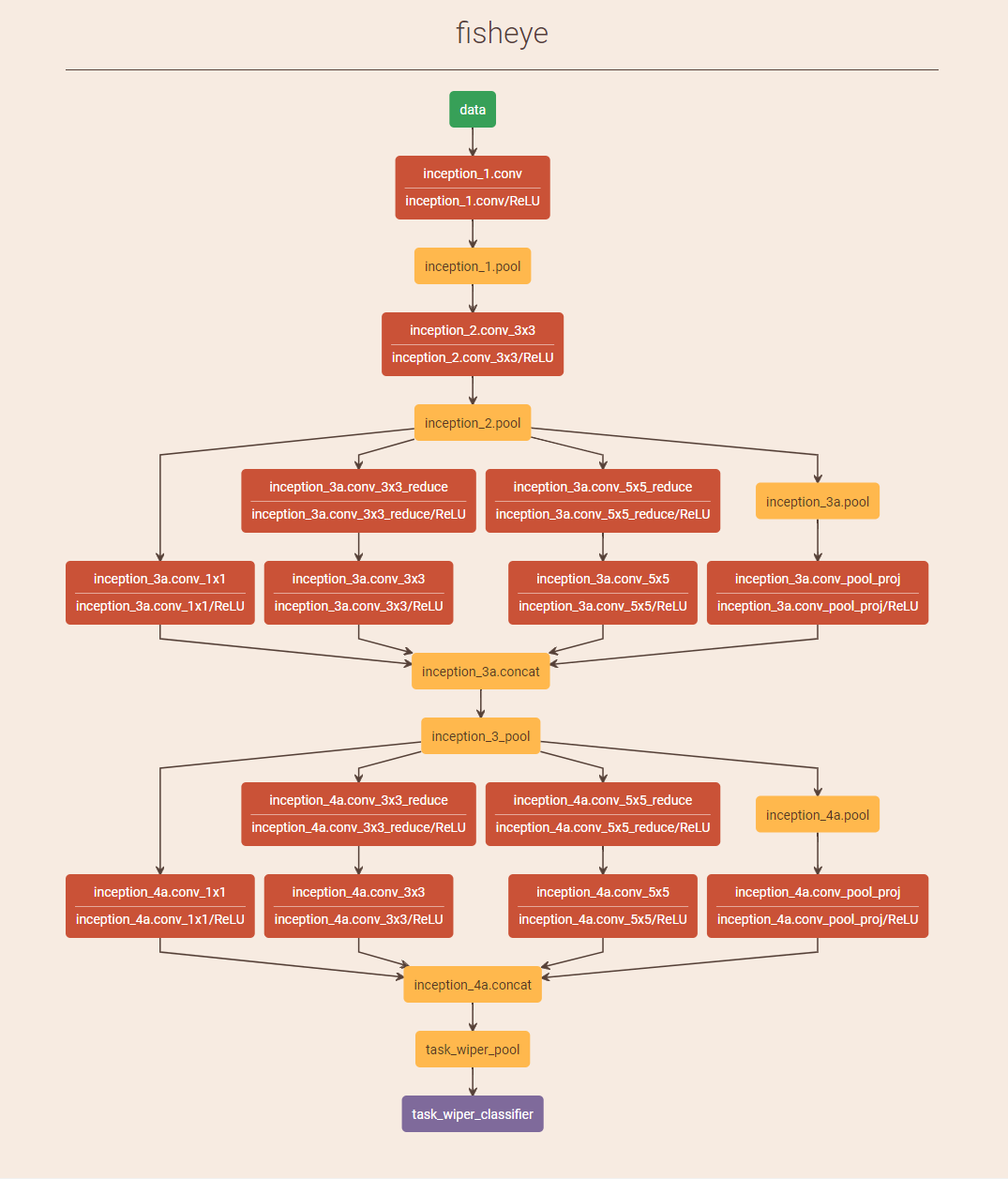

作为现代移动设备的一部分, ARM TrustZone 成为运行在 ARM 硬件上移动设备中 TEE 主流的商业实现方式 :

本次的安全漏洞,将会影响到高通公司的 QSEE。

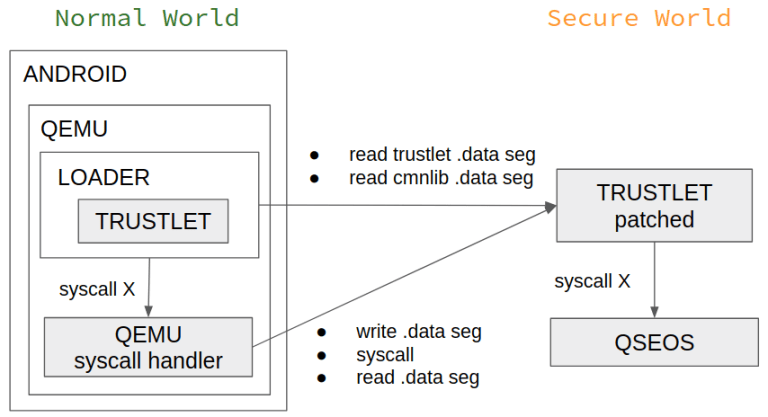

公开资料显示,QSEE 是一种基于 ARM TrustZone 技术的 TEE 可信执行环境实现的。它是主处理器上一个硬件隔离的安全区域,被称为高通芯片的“安全世界(Secure World)”。QSEE 的主要使命是保护敏感信息,并且为执行可信应用提供一个独立的安全环境(REE)。同时它也能处理 App 希望隐藏的任何信息。

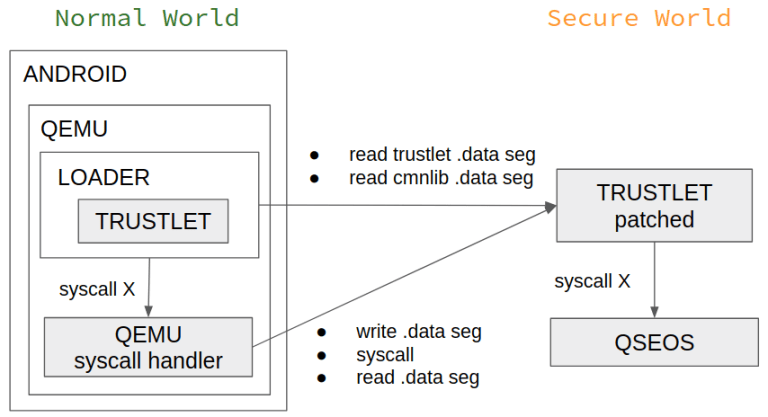

据了解,安全漏洞出现在高通芯片“安全世界”的区域,这意味着芯片的可信空间瞬间降为 0。

攻击者利用漏洞,可以 窃取受影响设备中的任意敏感数据 ,包括获取密钥、关键凭证和指纹等。

而 高通 QSEE 广泛被用于 Pixel、LG、小米、索尼、HTC、OnePlus、三星等设备,从手机、平板到 IoT 设备都有可能受到影响。

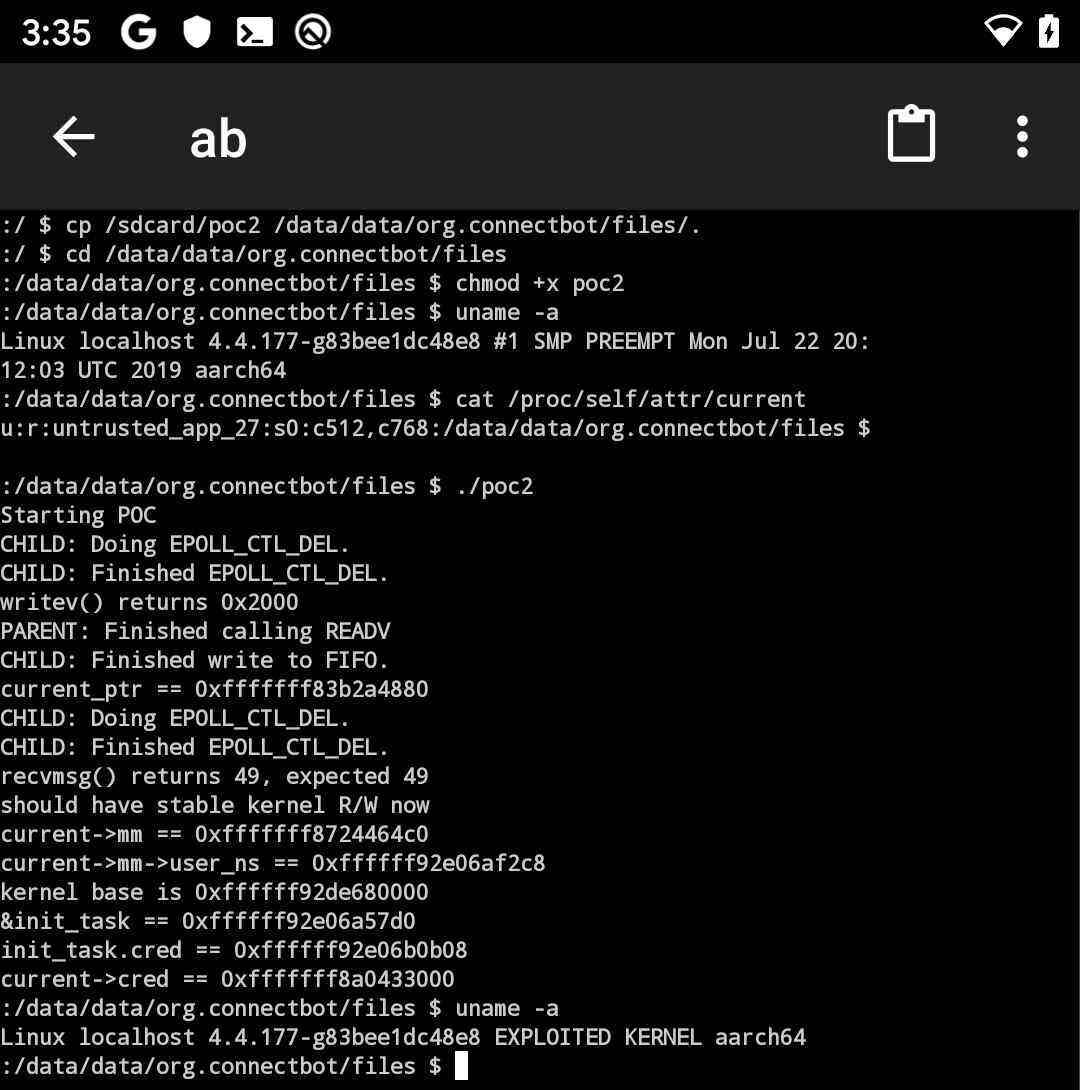

研究人员特制了一个 fuzzing 工具,在三星、LG 和摩托罗拉的设备上进行测试,最后在三星设备上找到 4 个漏洞,摩托罗拉设备中找到 1 个漏洞,LG 设备上找到 1 个漏洞。

根据研究人员的披露,高通芯片的安全漏洞可以让攻击者:

参考文章:

Flaws in Qualcomm chips allows stealing private from devices

可信执行环境介绍——ARM的TrustZone